微软统计:超过 39.4 万台 Windows PC 感染 Lumma 恶意软件

微软在一篇新的博文中公布了一些关于恶意软件的可怕数字。该公司警告说,从 2025 年 3 月 16 日到 2025 年 5 月 16 日,在短短两个月的时间里,信息窃取恶意软件 “Lumma” 已经影响了全球超过 39.4 万个 Windows 系统。

微软称,Lumma 窃取程序又称 LummaC2,是由 Storm-2477 开发的一种恶意软件即服务(MaaS)。网络犯罪分子利用 Lumma 作为工具,从浏览器、加密货币钱包等应用程序中窃取敏感信息。

这家科技巨头解释了 Lumma 是如何通过各种恶意活动传播的,包括钓鱼电子邮件、恶意广告(用于传播恶意软件的虚假广告)、受攻击网站上的偷渡式下载、木马应用程序和误导性的假验证码等等。

以恶意广告为例,微软指出,虚假的 “Notepad++下载” 或 “Chrome更新” 被用来欺骗受害者。为避免此类陷阱,建议用户确保只从官方网站下载。如果您不确定,也可以访问 电脑志 软件相关页面,我们会在那里分享 Notepad++、Mozilla 的 Firefox、Google Chrome(离线安装程序)和更多应用程序的真实官方链接。

然而,危险还不止于此。正如微软指出的那样,即使您从安全来源获取了浏览器,Lumma 仍可能对您造成影响,因为它可能以其他方式进入您的系统。成功感染后,Lumma 可以从基于 Chromium 的浏览器(如 Chrome 或 Edge)或基于 Gecko 的 Firefox 中窃取内容。

微软解释了 Lumma 的感染能力:

- 浏览器凭据和 cookie:Lumma Stealer 从 Chromium(包括 Edge)、Mozilla 和基于 Gecko 的浏览器中提取保存的密码、会话 cookie 和自动填充数据。

- 加密货币钱包和扩展程序: Lumma Stealer 会主动搜索与 MetaMask、Electrum 和 Exodus 等钱包相关的钱包文件、浏览器扩展程序和本地密钥。

- 各种应用程序: Lumma Stealer 针对来自各种虚拟专用网络 (VPN) (.ovpn)、电子邮件客户端、FTP 客户端和 Telegram 应用程序的数据。

- 用户文档:Lumma Stealer 收集在用户配置文件和其他常见目录中找到的文件,尤其是那些具有 .pdf、.docx 或 .rtf 扩展名的文件。

- 系统元数据:Lumma Stealer 收集主机遥测数据,例如 CPU 信息、作系统版本、系统区域设置和已安装的应用程序,以定制未来的漏洞或分析受害者。

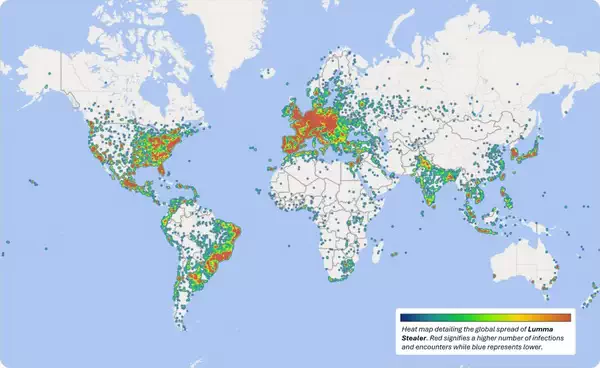

在下面的热图中,微软展示了 Lumma 的影响范围有多广。正如您所看到的,欧洲、美国东部和印度许多地区的活动最为活跃:

不过,一切并不坏,微软在博文的最后给出了一个积极的结论。该公司已确认其 Defender 杀毒软件现在能够检测到 LummaC2。它将被标记为木马或可疑行为:

- Behavior:Win32/LuammaStealer

- Trojan:JS/LummaStealer

- Trojan:MSIL/LummaStealer

- Trojan:Win32/LummaStealer

- Trojan:Win64/LummaStealer

- TrojanDropper:Win32/LummaStealer

- Trojan:PowerShell/Powdow

- Trojan:Win64/Shaolaod

- Behavior:Win64/Shaolaod

- Behavior:Win32/MaleficAms

- Behavior:Win32/ClickFix

- Behavior:Win32/SuspClickFix

- Trojan:Win32/ClickFix

- Trojan:Script/ClickFix

- Behavior:Win32/RegRunMRU

- Trojan:HTML/FakeCaptcha

- Trojan:Script/SuspDown

Defender for Office 365 和 Defender for Endpoint 也是如此。有关 Lumma 的技术细节,您可以查看这里的官方博文和这里的公告中找到。

评论功能已关闭