Cloudflare面向开发者提供的Pages/Workers.dev域名正在被钓鱼团伙利用

Cloudflare 面向开发者提供的 Pages.dev 和 Workers.dev 域名主要用于部署网页和促进无服务器计算,不过现在越来越多的钓鱼团伙正在用这些域名进行恶意活动。

网络安全公司 Fortra 发布的分析报告显示,与 2023 年相比,这些域名的滥用率上升了 100%~250%,主要被用来跳转到钓鱼网站等恶意网站。

研究人员认为犯罪团伙使用这些域名的目的主要是为了提高恶意活动的合法性和有效性,利用 Cloudflare 的名声、可靠性和低成本以及让安全检测变得更复杂。

Cloudflare Pages 主要是为前端开发者提供静态网站托管功能,默认使用 SSL/TLS 加密连接,开发者不需要搭建购买服务器和搭建环境。

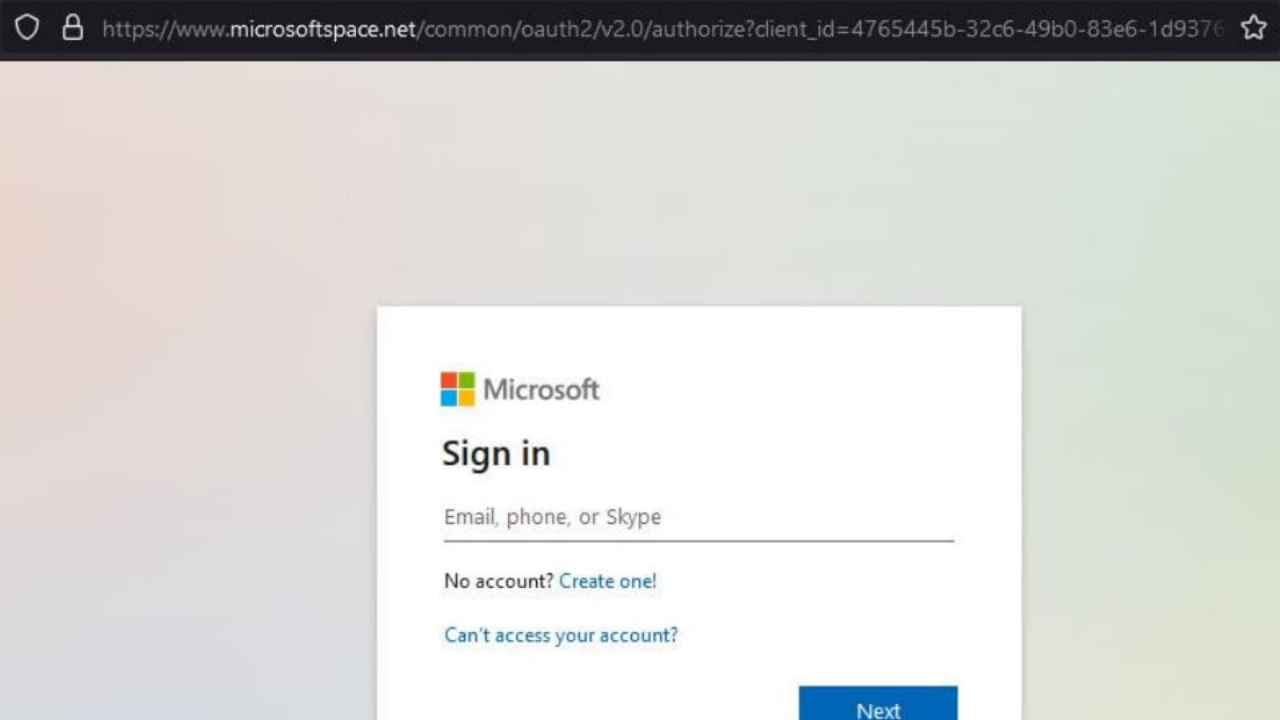

犯罪团伙主要使用此功能设计跳转网站,这个中间页面会被自动跳转到钓鱼网站,但在发布时例如通过电子邮件传播中间页面时则使用的时 pages.dev 域名。

由于 Cloudflare 声誉良好因此一些安全软件不会将 pages.dev 标记为恶意链接,这可以降低受害者的警惕心理,如果点击的话则先经过 Cloudflare 跳转到钓鱼网站。

Cloudflare Works 则是个无服务器计算平台,允许开发者直接在 Cloudflare 边缘网络上编写和部署轻量级应用和脚本,犯罪团伙则使用该服务部署 DDoS、钓鱼网站、向浏览器注入有害脚本等恶意脚本。

然而对于这种情况最需要改善的可能是安全软件,毕竟整个互联网上提供公共域名托管的服务非常多,安全软件不应该直接将某些大平台的域名标记为可信。

Cloudflare 虽然也应该对滥用行为进行监测和打击,不过无论如何也做不到及时和封禁所有滥用行为,所有提供公共托管的平台基本都存在这类情况。

根据 Fortra 的统计,在 2023 年利用 Cloudflare Workers 托管的网络钓鱼攻击有 2447 起,在 2024 年到现在已经增长到 4999 起,预计到本月末可能会增长到 6000 起。

所以解决这类滥用问题可能得业界共同联手,做好网站内容的甄别提高识别效率,当然最重要的是终端用户应当启用 2FA 验证这可以降低安全风险。

评论功能已关闭